En avril, Xudong Zheng, un passionné de sécurité basé à New York, a trouvé un défaut dans certains navigateurs modernes dans la façon dont ils traitent les noms de domaine. Alors que Chrome, Firefox, et Opera ont déjà des mesures de sécurité en place pour indiquer aux utilisateurs qu’ils pourraient visiter une destination qu’ils pensaient être légitime, à cette époque ces navigateurs n’ont pas marquer un faux nom de domaine qui utilisait tous les caractères Latins ressemblant à une autre langue étrangère. Zheng l’a démontré lorsqu’il a créé et enregistré une page de validation de concept (PoC) pour le domaine, аррре.com, qui a été écrite en caractères cyrilliques purs.

Qu’est-ce qu’une attaque homographique ?

Dans le monde numérique, les attaques par homographe s’appuient sur la proximité visuelle entre certains caractères pour semer la confusion. Un individu malveillant exploite les ressemblances entre lettres de différents alphabets pour créer des adresses web factices, qui imitent à s’y méprendre de vrais sites. Cette méthode porte quelques autres noms : attaque homoglyphe, usurpation de script, ou encore contrefaçon de nom de domaine par homographe. Les caractères qui se ressemblent, par exemple un « o » minuscule latin (U 006F) et un zéro (U 0030), sont appelés homoglyphes. Rien n’empêcherait, en théorie, d’enregistrer bl00mberg.com ou g00gle.com. Aujourd’hui pourtant, ce genre de substitution grossière est vite décelée.

Avec les noms de domaine internationalisés (IDN), la manœuvre va plus loin : il suffit d’intégrer un seul caractère provenant d’un autre alphabet pour duper l’internaute. Imaginez gοοgle.com, où la lettre « o » latine serait remplacée par son équivalent grec omicron (U 03BF), presque indiscernable à l’œil nu.

L’expérience de Zheng en offre une illustration frappante. Il a utilisé uniquement des caractères cyrilliques pour composer un faux site, impossible à distinguer du véritable à première vue. Avant d’aller plus loin, jetons un œil à la composition exacte de ce domaine, car la réussite d’une attaque dépend souvent de petits détails qui échappent à une lecture rapide. Il faut aussi rappeler que la police d’écriture de votre système peut jouer un rôle déterminant : selon le style choisi, la différence entre un caractère latin et son double cyrillique saute aux yeux… ou pas du tout.

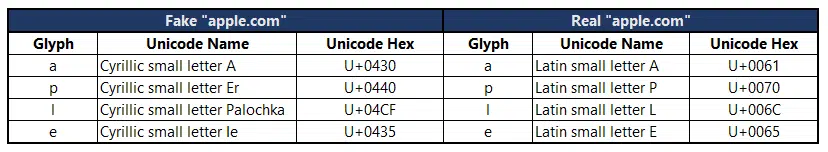

Sur ce premier tableau, généré avec Segoe UI, la police par défaut sur Windows, la ressemblance entre les glyphes cyrilliques et latins saute aux yeux. Pourtant, pour l’ordinateur, chaque caractère possède son propre code, et la machine ne s’y trompe pas.

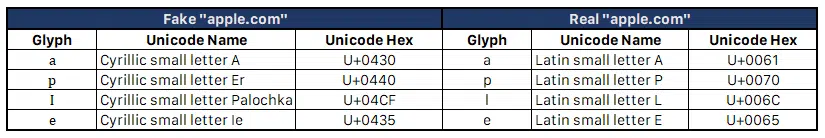

Ce deuxième tableau, affiché avec la police San Francisco d’Apple, montre une subtilité : macOS parvient à différencier la palochka cyrillique minuscule du « l » minuscule latin, mais pas la lettre majuscule latine I du « l » minuscule latin, selon l’intitulé « lettre minuscule cyrillique Ie ».

Du côté de Linux, certains rapports signalent que même la police système ne fait pas toujours la distinction entre ces caractères qui se ressemblent.

Utiliser des glyphes cyrilliques, ou tout autre caractère non latin, pour des adresses web ne pose pas de problème en soi. L’idée des IDN est justement d’ouvrir Internet à toutes les langues et écritures. Le souci commence lorsque ces ressemblances servent à tromper les internautes en leur faisant croire qu’ils se trouvent sur le site original.

Cette menace est-elle récente ?

Les attaques d’homographes ne datent pas d’hier. Pourtant, l’initiative de Zheng a marqué un tournant en mettant le sujet sur le devant de la scène et en provoquant un débat parmi les utilisateurs.

Pour mieux cerner la réalité du phénomène, voici plusieurs exemples concrets d’usurpation homographique et leur usage :

- Un consultant en sécurité a démontré à quel point il est facile de confondre la lettre majuscule latine I (U 0049) et le « l » minuscule latin (U 006C) en enregistrant une fausse page Lloyds Bank. Avec l’ajout d’un certificat SSL, le faux site semblait irréprochable.

- Un spécialiste de NTT Security a raconté que l’un de ses proches avait reçu des spams Google Analytics comportant le domaine secretooglecom. Ici, le « G » n’était pas une lettre majuscule latine classique, mais une petite majuscule latine G (U 0262), difficile à repérer.

- Chez NewSky Security, un chercheur a repéré un faux site Adobe distribuant le logiciel malveillant Betabot, sous couvert d’un faux installateur Flash Player. Dans « adobe.com », la lettre « b » avait été remplacée par une version pointée en dessous (U 1E05).

Homographe et typosquatting, quelles différences ?

Le typosquatting repose surtout sur une erreur de frappe dans la barre d’adresse. L’utilisateur se trompe de lettre ou d’ordre et atterrit, sans le vouloir, sur un site piégé. L’attaque homographique, elle, mise sur la ressemblance graphique, pas sur l’étourderie de l’internaute.

Toutes les attaques homographiques servent-elles au phishing ?

Pas forcément. Si ce type de contrefaçon sert souvent au hameçonnage, d’autres usages existent : installer des malwares, détourner des transactions ou créer de fausses pages crédibles à des fins diverses. Le cas du faux site Adobe évoqué plus haut en est un exemple parlant.

Un rapport de Symantec a mis en lumière l’existence de réseaux entiers de domaines homographiés, utilisés pour héberger des kits d’exploitation, des applications mobiles piégées ou générés automatiquement par des botnets. Le phénomène touche donc bien plus large que le simple phishing.

Comment limiter les risques face aux attaques homographiques ?

Certaines extensions pour navigateurs, comme Punycode Alert ou Quero Toolbar, alertent l’utilisateur quand un site semble suspect. Ces outils s’ajoutent aux dispositifs intégrés dans la plupart des navigateurs actuels. Mais il n’existe pas de solution miracle : garder l’œil ouvert reste la meilleure défense, soutenue par quelques réflexes de cybersécurité. Voici quelques habitudes à privilégier :

- Mettre à jour son navigateur régulièrement : c’est souvent la première barrière contre ce type d’arnaque.

- S’assurer que le site sur lequel on se trouve dispose bien d’un certificat Extended Validation (EVC).

- Se méfier des liens reçus par e-mail, messagerie ou réseaux sociaux. Avant de cliquer, vérifier que l’URL affichée est bien celle du site espéré.

En cybersécurité, la vigilance ne se délègue pas. Garder les yeux ouverts, c’est éviter bien des pièges.

La menace ne disparaîtra pas demain, mais chacun, en restant attentif, peut déjouer la plupart de ces manipulations. Comme un jeu de miroirs, le web regorge de reflets trompeurs : savoir les reconnaître fait toute la différence.

Pour aller plus loin :

- Déclaration de l’ICANN sur les attaques d’homographe IDN et demande de commentaires publics

- Considérations et mécanismes de sécurité Unicode

- L’attaque homogène par Evgeniy Gabrilovitch et AlexGontMakher

Outil à découvrir :

- Punycoder